Campanhas de e-mail marketing podem ser grandes aliadas no aumento de vendas de sua empresa, mas, para isso, é preciso garantir que sua mensagem seja entregue aos destinatários e que não caia diretamente na indesejada caixa de spams. Felizmente, ao implementar a autenticação de e-mails, os ISPs (Internet Service Provider ou Provedor de Serviços de Internet) receberão atestados de que seus e-mails são legítimos e isso garantirá a segurança e entregabilidade de suas mensagens. Se você tem interesse em saber mais a respeito de autenticação de e-mail e como configurá-la, este artigo pode te ajudar.

O que é uma autenticação de e-mail e como configurá-la

Os e-mails são uma forma de comunicação eficaz no mundo dos negócios, mas, frequentemente, negligenciamos a segurança nessa via de comunicação. A autenticação de e-mail garante que mensagens enviadas através do seu domínio sejam entregues com sucesso para os destinatários, evitando que sejam rejeitadas ou categorizadas como spam. No mundo atual, a autenticação de e-mail é uma prática necessária para proteger a integridade das comunicações e melhorar a entregabilidade dos e-mails.

O que é autenticação de e-mail?

Para elevar a segurança dos usuários, os ISPs constantemente tentam reduzir o número de spams que recebemos em nossas caixas de entrada. Uma das maneiras de fazer isso é verificando a fonte do e-mail e checando se é de um remetente legítimo.

A autenticação de e-mail é um conjunto de protocolos e métodos que garante justamente essa checagem da legitimidade do remetente. Dessa forma, os servidores de e-mails podem verificar se a mensagem foi realmente enviada pelo domínio de onde ela declara ter vindo. Quando autenticado, o servidor do destinatário processará o e-mail com segurança.

Essa verificação é fundamental para evitar os spams — mensagens eletrônicas indesejadas e enviadas a um grande número de pessoas com o objetivo de fazer propaganda de um produto ou serviço, mas comumente utilizado para aplicar golpes e espalhar softwares maliciosos — e ataques de phishing, que visam obter dados pessoais dos destinatários, por meio de mensagens fraudulentas. Normalmente, o remetente se passa por instituição bancária ou agentes de confiança e pede dados sensíveis e confidenciais.

Existem vários métodos de autenticação de e-mail, cada um com sua função específica na segurança e na integridade do envio. No entanto, é você quem estabelece as regras para autenticar e-mails enviados do seu domínio, configura seus servidores para implementar essas regras e as publica em seus registros do DNS (Domain Name System ou Sistema de Nomes de Domínio) para cada domínio enviado.

Por que a autenticação de e-mail é necessária?

Para o destinatário, a autenticação de e-mail é fundamental para protegê-lo contra e-mails maliciosos. Já para o remetente, como sua empresa em uma campanha de marketing digital, o processo de autenticação de e-mail garante a entregabilidade das mensagens, além de manter a reputação de seu negócio, uma vez que qualquer ataque que possa imitar uma comunicação de sua empresa representa uma ameaça a seu relacionamento com os clientes e o nível de confiança deles pode ser afetado. É por isso que a autenticação de e-mail é uma ferramenta essencial para proteger sua reputação e construir lealdade.

Além do mais, a autenticação tem resultados significativos na entregabilidade dos e-mails. Por isso, depois de implementada, é muito comum que se observe um impacto positivo nas taxas de conversão de e-mail, uma vez que os baixos índices de entregabilidade resultam em um baixo retorno sobre o investimento (ROI).

Como a autenticação funciona exatamente?

A autenticação de e-mail funciona utilizando protocolos específicos que verificam a origem e a autenticidade das mensagens, fazendo com que os servidores de envio e de recebimento cooperem entre si.

Atualmente existem algumas formas mais comuns de autenticação de mensagens, que apresentam diferenças nos protocolos de autenticação, no grau de segurança e na dificuldade de configuração.

-

SPF (Estrutura de política do remetente)

O SPF (Sender Policy Framework ou Estrutura de Política do Remetente) é uma técnica de autenticação de e-mail que permite ao servidor do destinatário checar se um e-mail enviado de um determinado domínio foi autorizado por esse domínio. Ele faz isso verificando o endereço IP do remetente em relação à lista de IPs autorizados a enviar e-mails em nome daquele domínio. Em linhas gerais, o SPF define quais servidores estão autorizados a enviar e-mails em nome do seu domínio.

Ele foi criado para reduzir o número de golpes e mensagens com vírus enviados em larga escala, mas hoje em dia apresenta algumas lacunas quando comparado aos métodos modernos de envio de e-mails. Alguns dos principais problemas com a autenticação SPF incluem:

- Não detecta e-mails encaminhados: as mensagens encaminhadas não são validadas pelo servidor, porque o domínio de identificação parece ser o do encaminhamento, não o domínio original.

- Pode ser manipulado: o método tem uma brecha na segurança e pode ser burlado por hackers. Isso acontece porque, em vez de utilizar o campo de remetente “De:”, que é visível ao destinatário, ele usa um campo de caminho de retorno oculto. Dessa maneira, é possível enviar um endereço válido no campo “De:”, mas colocar um outro e-mail como caminho e retorno e usar o sistema de autenticação para passar na verificação do servidor.

- Pode ficar muito complexo: os registros SPF especificam os endereços IP com permissão para enviar pelo domínio. Se alguma informação no registro não estiver correta a autenticação falhará, mesmo que a mensagem e remetente sejam genuínos.

- Aprova vários usuários nos mesmos endereços de IP: sistemas compartilhados, como plataformas em nuvem, podem hospedar vários serviços com endereços IP atribuídos dinamicamente. Quando um IP é especificado e aprovado, pode também aprovar qualquer outra pessoa que use o mesmo IP compartilhado.

Ainda que apresente algumas questões, configurar o SPF é altamente recomendado, uma vez que é a base sobre a qual você pode construir uma segurança geral maior. Além do mais, se você não programou a entrada SPF, possivelmente suas mensagens não chegarão aos destinatários. Mas é importante lembrar que apenas o SPF não é o suficiente para garantir a segurança dos e-mails atualmente, devendo ser combinado a outros métodos de autenticação.

-

DKIM (E-mail identificado por DomainKeys)

O método DKIM (DomainKeys Identified Mail ou E-mail identificado por DomainKeys) é um protocolo de autenticação mais seguro que o SPF porque, ao adicionar uma assinatura criptografada e invisível ao cabeçalho da mensagem que é validada pelo servidor de destino, assegura que a mensagem não seja alterada durante seu envio. Ao ler as informações criptografadas, o servidor de e-mail pode realizar as autenticações.

Este é considerado um protocolo muito importante para os tipos de negócios que são objetos de ataques de phishing e spoofing — técnica que consiste em falsificar informações para se passar por outro indivíduo ou programa, com objetivo de obter acesso não autorizado a sistemas, dados ou recursos.

Os principais problemas com o protocolo de autenticação DKIM são:

- Provisionamento e gerenciamento de chaves; chaves mais longas e seguras podem ser problemáticas quando usadas em um domínio DNS, pois podem ser violadas, até mesmo usando a ferramenta de copiar e colar.

- Conteúdo flexível: torna-se problemático quando o conteúdo do e-mail é alterado e, como resultado, a assinatura não pode ser verificada positivamente. Portanto, você deve alterar as configurações e desabilitar as alterações do conteúdo ou configurar o DKIM para criptografar somente após essa alteração.

- Chave de segurança: um hacker que assina mensagens usando o domínio de outra pessoa pode verificar seus e-mails usando a chave privada desse outro domínio.

- Assinaturas inconsistentes: uma assinatura DKIM válida pode usar um domínio completamente diferente daquele especificado no campo “De”. Isso facilita o phishing usando um domínio de e-mail diferente.

Para obter mais informações sobre o método DKIM, não deixe de checar este artigo em nosso blog, que também explica como implementar as assinaturas em seu domínio de e-mail.

-

DMARC (Relatórios e conformidade de autenticação de mensagem baseada em domínio)

DMARC (Domain-based Message Authentication Reporting and Conformance ou Relatórios e conformidade de autenticação de mensagem baseada em domínio) é um protocolo que utiliza tanto o protocolo SPF quanto o DKIM para autenticar e-mails. Com ele, proprietários de domínio podem especificar como os e-mails não autenticados devem ser tratados. Este protocolo auxilia, principalmente, no combate a falsificações e ajuda a proteger a reputação de domínio da sua empresa.

Além do mais, o DMARC estabelece uma política para relatar como os servidores destinatários devem tratar e-mails que falham na autenticação SPF e DKIM. Essa política pode ter três resultados:

- Não fazer nada;

- Colocar em quarentena (marcar como spam);

- Rejeitar o e-mail.

Você também pode usar DMARC para solicitar relatórios dos servidores de e-mail sobre mensagens falhadas e possíveis falsificações do seu domínio. Estes relatórios podem ajudar você a identificar qualquer problema de autenticação e atividade maliciosa em relação às mensagens enviadas a partir do seu domínio. O relatório DMARC fornece informações sobre a origem dessas mensagens com falha, sobre a violação e o que pode ser feito para aumentar ainda mais a proteção.

A configuração adequada do DMARC é a única maneira conhecida de impedir a falsificação de mensagens de e-mail. O usuário do DMARC não precisa realizar nenhuma ação adicional porque os testes do DMARC são executados pelos provedores de serviço.

-

BIMI (indicadores de marca para identificação de mensagens)

O BIMI (Brand Indicators for Message Identification ou Indicadores de marca para identificação de mensagens) permite que o logotipo de sua empresa seja exibido em e-mails autenticados na caixa de entrada de seus clientes, o que melhora a identificação de mensagens, reforça sua marca e aumenta a confiança do destinatário. Para as empresas, o BIMI fornece identificação de conteúdo e seus criadores ajudam a combater o phishing, tendo um impacto positivo na segurança, além de aumentar a confiança da marca.

Esta simples verificação visual permite que os destinatários localizem sua mensagem e sua autenticidade. Se eles receberem uma mensagem que não contenha sua logo, seus contatos saberão imediatamente que se trata de uma possível mensagem suspeita.

Ao contrário dos outros métodos de verificação que exploramos, esta é a única abordagem que fornece uma pista visual para os destinatários. Ela também é capaz de reduzir o número de pessoas que erroneamente reportam suas mensagens como spam, o que pode aumentar suas taxas de entregabilidade.

Além do resultado direto no branding, o BIMI também é um protocolo interessante para fins de entrega de e-mail. Para habilitar o BIMI, você deve primeiro verificar e-mails com protocolos de autenticação SPF, DKIM e DMARC e garantir que eles o domínio seja o mesmo em todos os casos.

Como configurar a autenticação do seu e-mail?

A configuração da autenticação de e-mail pode variar, dependendo do seu provedor de serviços de e-mail, mas, geralmente, envolve algumas etapas, incluindo a definição de políticas de SPF, a implementação de DKIM e a ativação de DMARC.

💡 No site da Selzy você encontra um tutorial completo de como configurar e autenticar seu e-mail, e, caso necessite de mais ajuda, a empresa também oferece esse serviço. Clique aqui para saber mais a respeito junto ao Atendimento ao Cliente.

Estabelecer a base de autenticação

O primeiro passo é criar um registro SPF no DNS do seu domínio, listando os servidores de e-mail autorizados a enviar mensagens em nome do seu domínio. Se você não tiver conhecimento necessário para essa lista, pode conferir as informações do Gerador de registros SPF e do Gerador de registros DKIM, da Power DMarc.

Implementar DMARC

Configurar DMARC requer a criação de um registro DNS que especifica como tratar e-mails que falham na autenticação SPF ou DKIM. O DMARC também fornece relatórios que ajudam a monitorar o desempenho da sua política de autenticação. Se você usa contas do Gmail e envia mais de 5000 mensagens ao dia, deve configurar o DMARC para respeitar a política do Google para envios em massa.

Validar e monitorar

Após configurar SPF, DKIM e DMARC, é essencial validar as configurações e monitorar os relatórios de DMARC para garantir que tudo esteja funcionando corretamente. Utilize ferramentas para verificar se a autenticação está configurada adequadamente e monitorar os relatórios DMARC para identificar possíveis problemas.

Como verificar se o seu e-mail está autenticado?

Existem duas maneiras principais para checar se seu e-mail está autenticado. Essa verificação pode te dar informações importantes sobre o grau de proteção dos seus e-mails contra cyberataques.

Manualmente

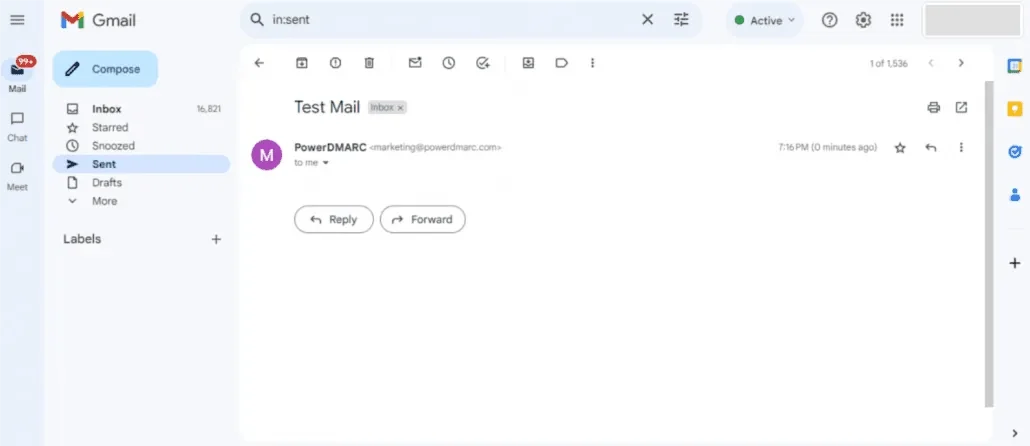

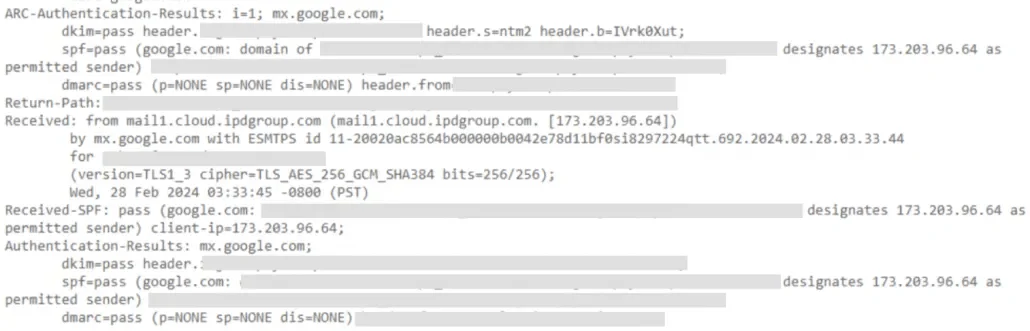

Para verificar se os seus e-mails são autenticados manualmente, você pode enviar um e-mail de teste do seu domínio para uma conta a que tenha acesso.

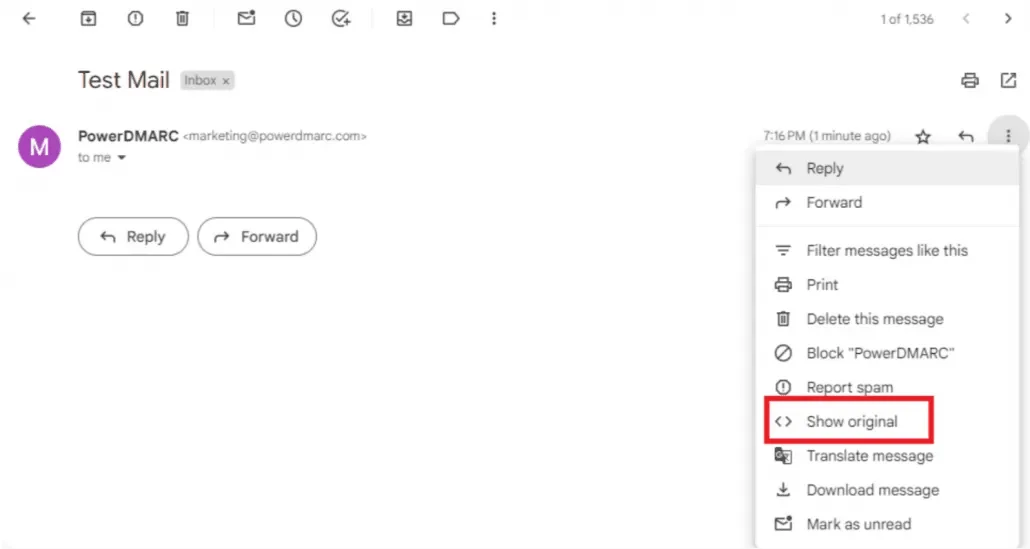

Depois, é só clicar nos três pontos no canto superior direito e em “Mostrar original”

Num novo separador, aparecerão os cabeçalhos originais da mensagem. Aqui, você pode verificar o resumo da mensagem para SPF, DKIM e DMARC.

Desloque-se para baixo para ver os cabeçalhos dos detalhes e procure os campos “dkim=”, “spf=” e “dmarc=”. Isto confirma que as suas mensagens são autenticadas.

Automaticamente

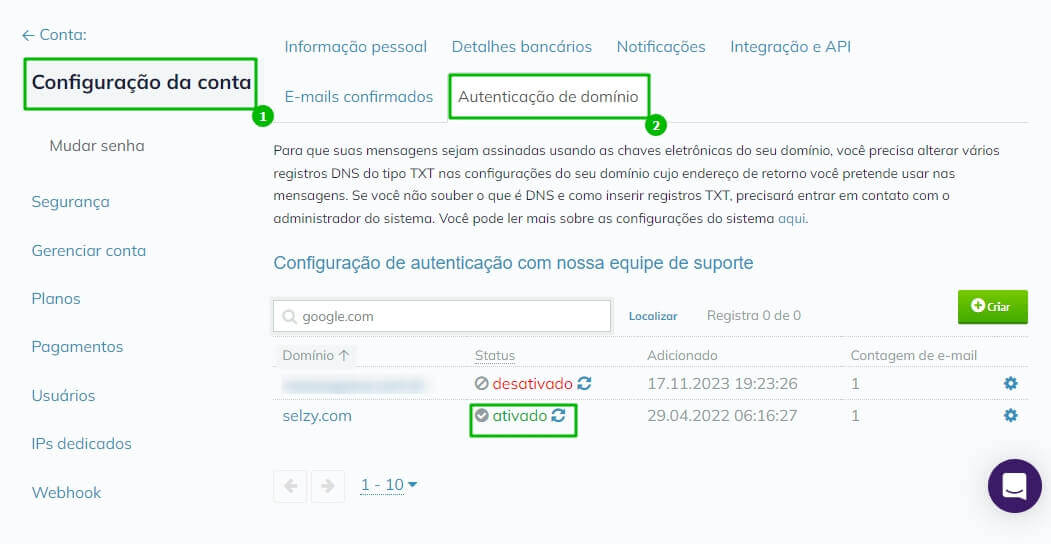

Use ferramentas de monitoramento de DMARC para receber relatórios automáticos sobre o status da autenticação de e-mail. No site da Selzy, após configurar os dados de hospedagem, vá para Configurações e depois clique em Autenticação de domínio e confira se o status está Ativado.

Alguns outros provedores de serviços de e-mail oferecem ferramentas que monitoram automaticamente a autenticação de seus e-mails. Na ferramenta da Power DMARC, por exemplo, é possível se cadastrar gratuitamente e acessar a plataforma PowerAnalyzer.

Conclusão

A autenticação de e-mail é uma prática indispensável para qualquer negócio que queira proteger sua reputação de domínio e melhorar a entregabilidade de e-mail. Ao implementar os protocolos SPF, DKIM e DMARC, você protege sua empresa de práticas maliciosas como spam, phishing e spoofing, além de aumentar a chance dos seus e-mails chegarem à caixa de entrada correta. Cada método de autenticação apresenta seus pontos fortes e fracos, e o ideal é que eles sejam combinados para que suas campanhas de e-mail marketing sejam mais seguras.

Melhorar a segurança de seus e-mails ajuda a aumentar taxas de abertura, conversão e ter possíveis resultados no seu branding. Sua empresa pode experimentar essas e outras vantagens com a configuração correta desses métodos de autenticação.